レインボー攻撃:パスワードを守るには?

AIを知りたい

先生、「レインボー攻撃」ってよく聞くんですけど、何のことか教えてください。

AIエンジニア

レインボー攻撃は、人のパスワードを盗むための方法の一つだよ。たくさんのパスワードと、それらを暗号化したものの対応表を使って、盗んだ暗号化されたパスワードを元のパスワードに戻して、不正にログインする攻撃のことだ。

AIを知りたい

対応表があれば、すぐにパスワードが分かってしまうってことですか?

AIエンジニア

そうだよ。だから、レインボー攻撃を防ぐためには、対応表を作らせないようにすることが大事なんだ。例えば、パスワードを暗号化する時に「ソルト」と呼ばれる、ランダムな文字列を付け加えて複雑にすることで、対応表を作っても意味がないようにするんだ。

レインボー攻撃とは。

人工知能に関わる言葉で「虹攻撃」というものがあります。虹攻撃というのは、パスワードとその暗号化された値の対応表を使って、他人のパスワードを突き止める方法のことです。

はじめに

現代社会では、誰もが様々な場所でインターネットを利用しています。買い物や友人との連絡、仕事のやり取りなど、インターネットは私たちの生活に欠かせないものとなっています。こうしたインターネット上のサービスを利用する際には、ほとんどの場合、利用者自身を証明するための「合い言葉」が必要です。これがパスワードです。パスワードは、銀行の口座や電子メール、個人の情報が記録されている様々な場所にアクセスするための鍵のようなものです。この鍵をしっかり守らないと、大切な情報が盗まれてしまう危険性があります。

パスワードを狙う悪者は様々な方法を用います。その中でも、「レインボー攻撃」は特に巧妙な方法の一つです。レインボー攻撃は、事前に計算しておいた膨大な数のパスワードとその結果を「レインボーテーブル」と呼ばれる表にまとめておき、盗み出した暗号化されたパスワードがこの表に一致するかどうかを照合することで、元のパスワードを解読する手法です。まるで虹のように、様々な色の組み合わせの中から目的の色を探すことから、この名前が付けられました。

レインボー攻撃は、非常に多くのパスワードを短時間で試し当てできるため、単純なパスワードは簡単に解読されてしまいます。例えば、「password」や「123456」といった、よく使われるパスワードは、レインボーテーブルに登録されている可能性が高く、たちまち解読されてしまうでしょう。

自分のパスワードを守るためには、まず、推測されやすい単純なパスワードを設定しないことが大切です。数字やアルファベットの大文字小文字を組み合わせたり、記号を含めたりすることで、パスワードの強度を高めることができます。また、同じパスワードを複数のサービスで使い回すことも危険です。一つのサービスでパスワードが漏洩すると、他のサービスでも不正アクセスされる可能性があるため、サービスごとに異なるパスワードを設定することが重要です。さらに、パスワードを定期的に変更することも有効な対策です。安全なパスワードを設定し、適切に管理することで、大切な情報を守ることができます。

| 項目 | 説明 |

|---|---|

| パスワードの重要性 | インターネットサービス利用時の本人確認のための「合い言葉」。銀行口座、メール、個人情報などへのアクセス鍵であり、保護が重要。 |

| レインボー攻撃 | 事前に計算したパスワードとその結果を「レインボーテーブル」にまとめ、盗み出した暗号化パスワードと照合して解読する手法。 |

| レインボー攻撃の危険性 | 単純なパスワードは簡単に解読される。 |

| パスワード保護対策 |

|

レインボー攻撃の仕組み

虹攻撃というのは、大量の合い言葉とその合い言葉に合う暗号化された値を前もって計算して、大きな表を作っておくことで、暗号化された値から元の合い言葉を素早く見つける攻撃方法です。この大きな表は虹表と呼ばれています。

暗号化された値とは、合い言葉を元に戻せないように変換したものです。本来、暗号化された値から元の合い言葉を推測するのはとても難しいです。しかし、虹表を使うと、この計算の手間を大幅に減らすことができます。

虹攻撃の手順は、まず攻撃者が盗み出した暗号化された値を虹表と見比べることから始まります。虹表には、様々な合い言葉とそれに対応する暗号化された値が大量に保存されています。もし盗み出した暗号化された値が虹表の中にあれば、それに対応する合い言葉が元の合い言葉である可能性が高いです。このようにして、攻撃者は元の合い言葉をすばやく特定できます。

虹攻撃への対策として、複雑で長い合い言葉を使うことが重要です。推測しやすい簡単な合い言葉は、虹表に含まれている可能性が高いため、攻撃を受けやすいです。また、数字や記号などを組み合わせることで、合い言葉の複雑さを高め、攻撃をより困難にすることができます。さらに、ソルトと呼ばれるランダムな値を合い言葉に加えてから暗号化する「ソルト化」という技術も有効な対策です。ソルト化することで、同じ合い言葉でも暗号化された値が毎回異なるため、虹表を使った攻撃を難しくできます。

そのため、虹攻撃は、特に推測されやすい合い言葉を使っている人にとって大きな脅威となります。安全な合い言葉の利用と適切な対策が重要です。

| 項目 | 説明 |

|---|---|

| 虹攻撃 | 大量の合い言葉とその暗号化された値を事前に計算し、表にしたもの(虹表)を用いて、暗号化された値から元の合い言葉を素早く見つける攻撃方法。 |

| 暗号化された値 | 合い言葉を元に戻せないように変換したもの。 |

| 虹表 | 様々な合い言葉と対応する暗号化された値が大量に保存された表。 |

| 攻撃手順 | 盗み出した暗号化された値を虹表と照合し、一致するものがあれば対応する合い言葉が元の合い言葉である可能性が高い。 |

| 対策 | 複雑で長い合い言葉の使用、数字や記号の組み合わせ、ソルト化(ランダムな値を合い言葉に加えてから暗号化) |

| ソルト化 | 同じ合い言葉でも暗号化された値が毎回異なるように、ランダムな値(ソルト)を合い言葉に加えてから暗号化すること。 |

レインボー攻撃への対策

虹のように広がる、さまざまなパスワードを試す攻撃から、自分の大切な合い言葉を守るには、幾つかの方法があります。まず第一に、合い言葉は長く複雑にすることが重要です。短い合い言葉や、誕生日や名前など分かりやすい合い言葉は、攻撃者に簡単に推測されたり、特殊な表を使って解読されたりする危険性があります。数字や記号、大文字と小文字を組み合わせた、十二文字以上の合い言葉を使うことで、安全性を高めることができます。

第二に、複数の場所で同じ合い言葉を使うのは避けましょう。もし、ある場所であなたの合い言葉が漏れてしまった場合、同じ合い言葉を使っている他の場所でも不正アクセスされる恐れがあります。それぞれの場所に異なる合い言葉を設定することで、被害を最小限に食い止めることができます。合い言葉を管理するのが難しい場合は、合い言葉管理用の道具を使うのも一つの手です。

第三に、二段階認証を導入している場所に登録しましょう。二段階認証とは、合い言葉に加えて、携帯電話などに送られてくる確認番号などを入力することで、本人確認を行う仕組みです。たとえ合い言葉が漏れてしまったとしても、二段階認証を設定していれば、不正アクセスを防ぐことができます。多くの場所で二段階認証が使えるようになっていますので、積極的に利用しましょう。

最後に、定期的に合い言葉を変えることも大切です。古い合い言葉は漏洩している可能性がありますので、定期的に新しいものに変更することで、安全性を保つことができます。これらの対策を組み合わせることで、虹の攻撃からあなたの大切な情報を守ることができます。

| 対策 | 説明 |

|---|---|

| 長く複雑なパスワードにする | 数字や記号、大文字と小文字を組み合わせた、12文字以上のパスワードを使う |

| パスワードを使い回さない | 複数のサービスで同じパスワードを使うのを避け、それぞれ異なるパスワードを設定する |

| 二段階認証を導入する | パスワードに加えて、携帯電話などに送られてくる確認番号などを入力することで本人確認を行う |

| パスワードを定期的に変更する | 古いパスワードは漏洩している可能性があるため、定期的に新しいものに変更する |

ソルトの活用

計算されたものを保管する記録帳には、組み合わせを当てる攻撃を防ぐ様々な工夫が凝らされています。その一つに、「ソルト」と呼ぶ特別な値を付け加える方法があります。ソルトとは、パスワードに混ぜ込むでたらめな文字列のことです。この文字列は、まるで料理に塩を加えるように、それぞれのパスワードに固有の味付けをする役割を果たします。

パスワードを記録帳に書き込む前に、このソルトを混ぜ込みます。例えば、「ひみつ」というパスワードに「あいうえお」というソルトを混ぜると、「ひみつあいうえお」となります。これを複雑な計算にかけて、縮めた値を記録帳に残します。このようにソルトを混ぜてから計算することで、同じパスワードでも記録帳に残る値が全く異なるものになるのです。仮に、記録帳が盗まれてしまったとしても、ソルトが混ぜ込まれているため、攻撃者は元のパスワードを簡単に突き止めることはできません。

よく使われるパスワードをあらかじめ計算してまとめた一覧表を用いて、盗まれた記録帳の値と照らし合わせる攻撃方法がありますが、ソルトはこのような攻撃から記録帳を守ってくれます。ソルトを使うことで、一覧表に載っている値と記録帳の値が一致しなくなるからです。

ソルトは利用者には見えないところでこっそりと加えられます。利用者はソルトの存在を意識する必要はありません。しかし、記録帳を管理する者にとっては、なくてはならない大切な工夫なのです。適切なソルトの選び方や管理方法は、記録帳の安全性を高める上で非常に重要です。堅牢な記録帳を作るためには、ソルトの重要性を理解し、適切に活用することが欠かせません。

| 項目 | 説明 |

|---|---|

| ソルト | パスワードに混ぜ込むランダムな文字列。料理に塩を加えるように、それぞれのパスワードに固有の味付けをする。 |

| ソルトの役割 | 同じパスワードでも記録帳に残る値を全く異なるものにすることで、組み合わせを当てる攻撃を防ぐ。 |

| ソルト使用時の流れ | パスワードにソルトを混ぜる → 複雑な計算 → 縮めた値を記録帳に残す |

| ソルトの効果 | 記録帳が盗まれても、ソルトが混ぜ込まれているため、攻撃者は元のパスワードを簡単に突き止めることができない。 よく使われるパスワードをあらかじめ計算してまとめた一覧表を用いた攻撃から記録帳を守る。 |

| ソルトの管理 | 利用者には見えないところで加えられるため、利用者は意識する必要はない。記録帳管理者にとっては必須の工夫であり、適切な選び方や管理方法は記録帳の安全性を高める上で重要。 |

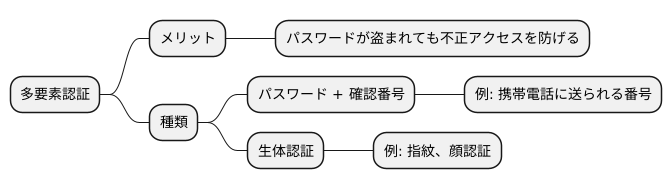

多要素認証

近頃、情報漏えいのニュースをよく耳にするようになりました。大切な個人情報や会社の機密情報が流出してしまうと、取り返しのつかない事態になりかねません。そこで、情報へのアクセスを厳重に守る方法として、多要素認証というものがあります。これは、普段使っているパスワードに加えて、もう一つ別の方法で本人確認を行う仕組みです。例えるなら、家の鍵を二つ付けるようなものです。一つ目の鍵がパスワードで、二つ目の鍵が多要素認証です。

多要素認証には色々な種類があります。例えば、携帯電話に送られてくる確認番号を入力する方法は広く使われています。ログインボタンを押すと、登録した携帯電話に数字の羅列が送られてきます。この番号を入力することで、本人であることを証明します。まるで、秘密の合言葉を使うようなものです。

また、指紋や顔などの生体情報を使う方法もあります。指でセンサーに触れたり、カメラに顔を向けたりするだけで、本人確認が完了します。これは、身体的な特徴を利用するので、他人が真似することが難しいのが利点です。最近では、専用の機器を持ち歩くことなく、普段使っている携帯電話で生体認証ができるサービスも増えてきています。

多要素認証を使う一番のメリットは、パスワードが盗まれてしまった場合でも、不正アクセスを防げるということです。仮に誰かがあなたのパスワードを知っていたとしても、二つ目の鍵がない限り、あなたの情報にアクセスすることはできません。まさに、鉄壁の守りと言えるでしょう。多くのインターネットサービスで多要素認証が使えるようになっていますので、ぜひ設定してみてください。少しの手間をかけるだけで、大切な情報を守るための大きな一歩となります。

まとめ

近年の情報化社会において、インターネット上の様々なサービスを利用するために、私たちはパスワードを設定しています。しかし、そのパスワードが脆弱な場合、不正アクセスによる情報漏洩の危険に晒されます。レインボー攻撃は、そうしたパスワードの安全性を脅かす代表的な攻撃手法の一つです。

レインボー攻撃は、事前に計算された大量のパスワードとそのハッシュ値を巨大な表(レインボーテーブル)に格納しておき、盗み出したハッシュ値と照合することで、元のパスワードを割り出す手法です。この攻撃は、単純なパスワードや短いパスワードほど容易に解読されてしまうため、パスワードの安全性を大きく損ないます。

では、レインボー攻撃から身を守るためにはどのような対策が必要でしょうか。まず、パスワードを複雑にすることが重要です。大文字、小文字、数字、記号を組み合わせ、できる限り長く複雑なパスワードを設定することで、レインボーテーブルによる解読を困難にします。また、同じパスワードを複数のサービスで使い回すことは避けましょう。一つのサービスでパスワードが漏洩した場合、他のサービスでも不正アクセスされる危険性が高まります。

さらに、多要素認証の導入も効果的です。パスワードに加えて、スマートフォンへの通知や指紋認証など、複数の認証要素を組み合わせることで、セキュリティを強化できます。たとえパスワードが漏洩した場合でも、他の認証要素が突破されない限り、不正アクセスを防ぐことができます。

セキュリティ対策は日々進化しています。常に最新の情報に注意を払い、安全なパスワード管理を心がけることが大切です。パスワードは、私たちのデジタル生活を守るための重要な鍵です。自分のパスワードは自分で守るという意識を持ち、安全なインターネット環境を築きましょう。

| 攻撃手法 | 概要 | 対策 |

|---|---|---|

| レインボー攻撃 | 事前に計算されたパスワードとハッシュ値の表(レインボーテーブル)を用いて、盗み出したハッシュ値から元のパスワードを割り出す攻撃。単純なパスワードや短いパスワードほど脆弱。 |

|